Här är några av de bästa journalistiklänkarna som jag läste i förra veckan.

I tidningen New Yorker undersöker Ian Parker förhållandet mellan studenterna Tyler Clementi och Dharun Ravis. Dharun Ravi står åtalad för att ha drivit rumskamraten Tyler Clementi till självmord genom att ha sett Clementi ha sex med en kille via en webbkamera i deras rum och senare tweetat om händelsen. Artikeln ger en ordentlig bakgrund och problematisering av händelsen.

Tyrieshia Douglas: Boxing is my mother and my father

Jay Rosen tipsar på sin blogg om “ett av de briljantaste radioinslag som han någonsin hört” och uppmanar läsarna att det är värt att lägga åtta minuter av sin tid på det. Jag håller med!

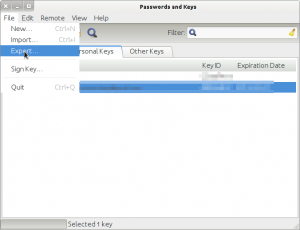

Är du också rädd för terminalen? Tror du att du kommer att förstöra datorn om du använder den? Jag hittade den här perfekta html-boken som går att jobba sig igenom på några kvällar.

New guidelines for officials provide handbook for journalists on how to get around FoI delays

Tips på argument för att få ut handlingar genom Freedom of Information Act från Press Gazettes blogg The Wire.

10 essential tools for data analysis and visualisation

Första delen i en serie på datadrivenjournalism.net. Serien ska samla de viktigaste, effektivaste och mest användbara datavisualiseringskällorna.

Guidance for journalists working with whistleblowers

Saker som man ska tänka på om man arbetar med “whistleblowers”. Skrivet av en person som själv agerat “whistleblower”.

The Bureau of Investigative Journalisms undersökning av USA:s hemliga drönarkrig.